NSA znalazła w Windows 10 dziurę i... poinformowała o niej Microsoft

15 stycznia 2020, 10:23Amerykańska Narodowa Agencja Bezpieczeństwa (NSA) odkryła w Windows 10 poważny błąd, który pozwala napastnikowi na przechwycenie komunikacji. Co zaskakujące, zamiast wykorzystać odkrycie do własnych celów, Agencja poinformowała o nim Microsoft

Tysiące dolarów za informacje o lukach

10 stycznia 2007, 10:42Firma iDefense oferuje 8000 dolarów za informacje o lukach, które mogą zostać wykorzystane do zdalnego ataku na system Windows Vista i przeglądarkę Internet Explorer 7. Ponadto dodatkowe 4000 dolarów zostaną wypłacone za zaprezentowanie działającego prototypowego kodu, wykorzystującego luki.

Poważny błąd w Windows

11 czerwca 2010, 11:58Nowo odkryty błąd w microsoftowym Help and Support Center pozwala na zdalne zaatakowanie systemu Windows. Do ataku dochodzi, gdy użytkownik odwiedzi specjalnie spreparowaną witrynę używając Internet Explorera.

Zdemaskowano ukrytą subpopulację komórek czerniaka

22 października 2014, 11:23Naukowcy ze Szkoły Medycznej Uniwersytetu Północnej Karoliny odkryli populację komórek czerniaka, która ukrywa się w naczyniach krwionośnych guzów. Komórki te naśladują nienowotworowe komórki śródbłonka.

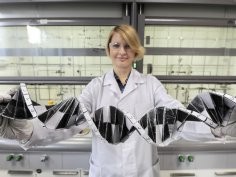

W dziejach życia takiej nici DNA jeszcze nie było

20 stycznia 2017, 11:15Naukowcy z PAN-u odcisnęli fragment pojedynczej nici DNA. Otrzymany negatyw pozostawał chemicznie aktywny i był zdolny do przyłączania odpowiednich zasad nukleinowych tworzących kod genetyczny.

Hack the Army – US Army zachęca do atakowania swojej sieci i płaci za znalezione błędy

11 listopada 2020, 04:23US Army ogłosiła termin rozpoczęcia trzeciej edycji „Hack the Army”. Hakerskie zawody, w czasie których można będzie atakować sieć należącą do armii i zarobić na tym pieniądze, rozpocznie się 14 grudnia i potrwa do 28 stycznia lub do czasu, aż wszystkie przeznaczone na nagrody pieniądze zostaną rozdysponowane

Tylko Ubuntu przetrwało

31 marca 2008, 10:28Podczas konferencji CanSecWest jedynie laptop z systemem Ubuntu 7.10 pozostał odporny na ataki hakerów. Pierwszego dnia hakerzy mieli do wyboru laptopy z w pełni załatanymi systemami Windows Vista Ultimate, Mac OS X 10.5.2 oraz Ubuntu 7.10. Ich zadaniem było zdalne włamanie się do komputerów z wykorzystaniem wcześniej nieznanej luki. Nikomu się to nie udało.

Po modyfikacji niepobudliwe komórki stały się pobudliwe

20 lipca 2011, 12:03Modyfikując genetycznie niepobudliwe w zwykłych okolicznościach komórki, naukowcy z Duke University przekształcili je w komórki zdolne do generowania i przekazywania sygnałów elektrycznych. Rozwiązania tego typu znajdą zapewne zastosowanie w leczeniu chorób układu nerwowego i serca (Nature Communications).

Haker przejmował kontrolę nad samolotami

18 maja 2015, 10:54Zatrzymany przez FBI ekspert ds. bezpieczeństwa przyznał, że około 20 razy włamywał się do systemu komputerowego lecącego samolotu pasażerskiego, a raz wydawał polecenia jednemu z silników. Chris Roberts został zatrzymany w kwietniu po tym, jak na Twitterze chwalił się włamaniem do systemu informatycznego samolotu, którym podróżował.

Eksperci o niebezpieczeństwach hakerskiego ataku na sztuczną inteligencję

22 lutego 2018, 06:30Grupa naukowców z Uniwersytetów Yale, w Cambridge oraz Oksfordzie oraz eksperci ds. wojskowych ostrzegają, że hakerzy mogą atakować luki w systemach sztucznej inteligencji i wykorzystywać te systemy do przeprowadzania zautomatyzowanych cyberataków, manipulowania opinią publiczną czy spowodować, by komercyjne drony zaczęły atakować wybrane cele

« poprzednia strona następna strona » … 23 24 25 26 27 28 29 30